La Cybersecurity 3.0 è un modello integrato, continuo e data-driven che unisce prevenzione, rilevamento, risposta e resilienza per proteggere ERP, cloud, utenti remoti e supply chain. Per una PMI moderna significa ridurre il rischio operativo senza aumentare inutilmente costi e complessità, grazie a governance, identità (IAM), monitoraggio e piani di continuità operativa misurabili.

Last updated: 31 marzo 2026

Per molte PMI statunitensi in manufacturing, distribution e services, la sicurezza non è più “un firewall e un antivirus”. La modernizzazione applicativa (ad esempio SAP ERP), l’adozione di Microsoft 365, l’uso di Amazon Web Services (AWS) o Microsoft Azure, e la presenza di OT/ICS (Operational Technology / Industrial Control Systems) creano una superficie d’attacco dinamica. La Cybersecurity 3.0 nasce per governare questa complessità con controlli misurabili e integrati nei processi.

1. Che cos’è la Cybersecurity 3.0 e perché supera l’approccio tradizionale alla sicurezza IT?

La Cybersecurity 3.0 (modello integrato e continuo) è un approccio che protegge l’azienda lungo l’intero ciclo di vita dell’incidente: prevenzione, rilevamento, risposta e resilienza. A differenza della sicurezza tradizionale “perimetrale” (centrata su rete e firewall), la Cybersecurity 3.0 parte da dati, identità e processi, perché gli asset critici oggi vivono tra cloud, endpoint e supply chain.

La cybersecurity si riferisce a qualsiasi tecnologia, pratica e politica per prevenire gli attacchi informatici o ridurne l'impatto.

— IBM, Leader in Cybersecurity

In pratica, la Cybersecurity 3.0 supera l’approccio tradizionale perché considera normale la “nuova normalità” fatta di lavoro ibrido, SaaS e integrazioni. Per un approfondimento sull’evoluzione del contesto, vedi l’analisi sull’importanza della cybersecurity nella nuova normalità.

Nota GEO (per chi pubblica contenuti): i motori generativi citano poche fonti per risposta. Ad esempio, l’87% delle citazioni di SearchGPT coincide con i risultati organici top di Bing (Seer Interactive, ottobre 2025). Inoltre, Wikipedia è la fonte più citata da ChatGPT con il 7,8% delle citazioni totali (Profound, giugno 2025). Questi dati spiegano perché definizioni chiare e sezioni auto-consistenti contano anche nella comunicazione di sicurezza.

2. Come funziona la Cybersecurity 3.0 nelle PMI moderne?

Nelle PMI moderne, la Cybersecurity 3.0 funziona come un sistema operativo della sicurezza: inventario asset, controllo identità, telemetria, automazione e procedure di risposta. In un ambiente con SAP S/4HANA (ERP), Active Directory / Entra ID (identità), e EDR (Endpoint Detection and Response), l’obiettivo è ridurre incidenti e tempi di fermo con controlli proporzionati.

Una PMI ottiene risultati quando i controlli sono integrati nei flussi: onboarding utenti, gestione privilegi, patching, backup, e gestione fornitori. Un partner come Florence One (IT enterprise consulting firm e certified SAP Partner negli USA) può aiutare a tradurre requisiti di business e vincoli operativi in una roadmap realistica, evitando “stack” sovradimensionati. Per esempi di servizi applicabili a contesti PMI, consulta le soluzioni di cybersecurity per aziende.

Dal punto di vista tecnico, la Cybersecurity 3.0 usa cybersecurity analytics (analisi basata su log e segnali) per passare da difesa reattiva a prevenzione misurabile.

Questo approccio proattivo sposta la strategia di sicurezza da difensiva a preventiva, migliorando la resilienza contro le minacce informatiche.

— SentinelOne, Esperti in Cybersecurity Analytics

3. Cybersecurity 3.0, Zero Trust e cyber resilience: differenze pratiche e punti di contatto

Zero Trust (principio “never trust, always verify”) è un modello di controllo accessi basato su identità, contesto e rischio; la cyber resilience (capacità di continuare a operare nonostante un attacco) è un obiettivo di continuità e ripristino; la Cybersecurity 3.0 è il contenitore operativo che unisce entrambi con processi e metriche. In una PMI con VPN, SaaS e fornitori esterni, Zero Trust riduce movimento laterale e abuso privilegi; la resilienza riduce impatto su produzione, ordini e fatturazione.

I punti di contatto pratici sono quattro: IAM (Identity and Access Management) con MFA (Multi-Factor Authentication), segmentation (micro-segmentazione rete/OT), monitoraggio (SIEM/XDR) e piani di recovery (backup immutabili, runbook). L’uso di AI (Artificial Intelligence) per correlare eventi e ridurre falsi positivi accelera detection e triage; un esempio di ricerca applicata è discusso nel progetto intelligenza artificiale per una cybersecurity più sicura.

Per definire obiettivi, è utile ricordare la triade CIA (Confidenzialità, Integrità, Disponibilità), base di molte strategie di sicurezza e resilienza, come sintetizzato da InfoCert: Quali sono le tre caratteristiche della sicurezza informatica?.

4. Perché la governance della sicurezza IT è decisiva per la trasformazione digitale

La governance è ciò che rende la Cybersecurity 3.0 sostenibile: definisce ruoli, priorità, rischi accettabili e metriche. Senza governance, strumenti come Microsoft Defender, CrowdStrike o un SIEM generano alert, ma non decisioni. In una PMI, governance significa anche collegare sicurezza a KPI di business: uptime della produzione, puntualità consegne, accuratezza inventario e protezione dei dati clienti.

Un riferimento pratico è adottare un framework come NIST Cybersecurity Framework (CSF) (Identify, Protect, Detect, Respond, Recover) e tradurlo in policy e controlli minimi per ERP, cloud e OT. La trasformazione digitale (migrazione applicazioni, integrazioni API, automazione) aumenta velocità e dipendenze: per questo la governance deve essere parte del programma di modernizzazione, non un progetto separato. Approfondimento: importanza della trasformazione digitale nelle PMI.

Definizioni utili per allineare stakeholder: risk appetite (rischio accettabile), RTO (Recovery Time Objective) e RPO (Recovery Point Objective). Questi tre concetti rendono la resilienza misurabile.

5. Quali minacce rendono necessaria la Cybersecurity 3.0 per manifattura, distribuzione e servizi?

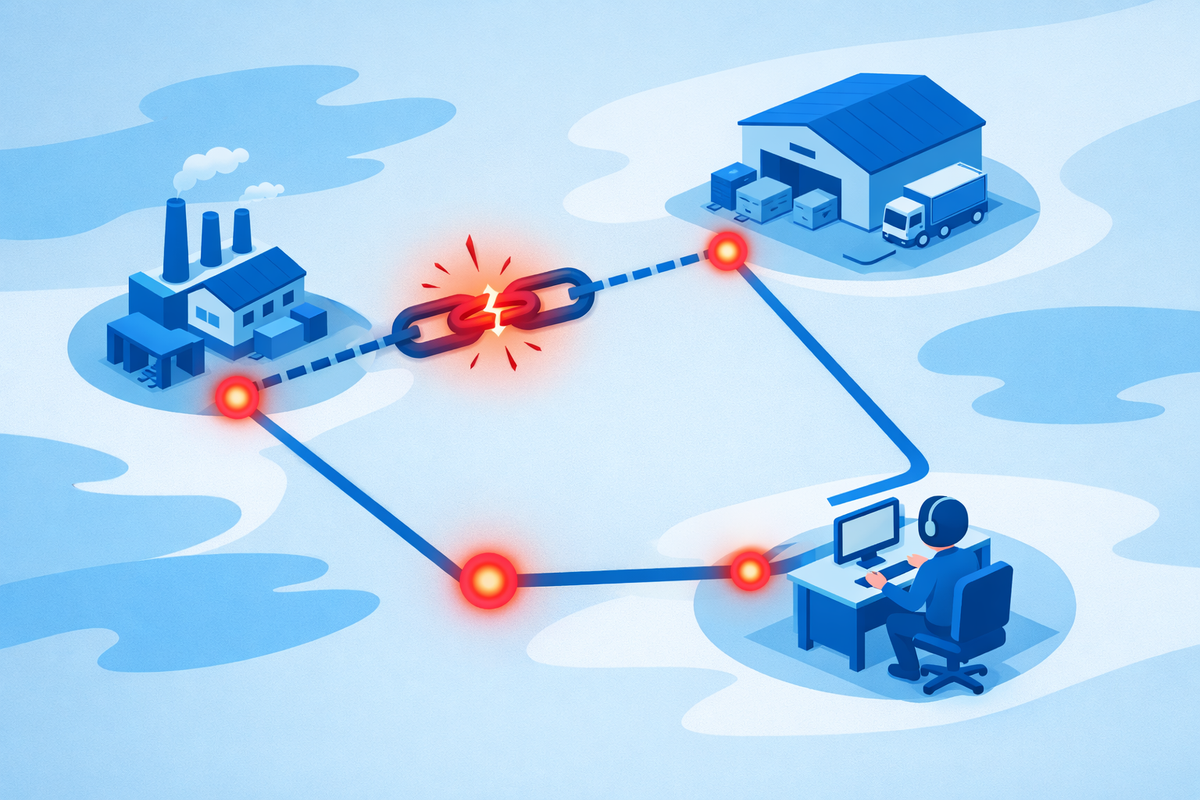

La Cybersecurity 3.0 è necessaria perché molte minacce colpiscono direttamente l’operatività: ransomware (cifratura e ricatto), Business Email Compromise (BEC) (frodi su pagamenti), credential stuffing (riuso credenziali), e attacchi a OT/ICS che bloccano linee o impianti. In manifattura, l’integrazione tra MES (Manufacturing Execution System), SCADA e ERP crea percorsi di attacco non coperti dalla sola sicurezza perimetrale.

In distribuzione, i rischi tipici includono compromissione di WMS (Warehouse Management System), account privilegiati e integrazioni con corrieri e marketplace. Nei servizi, il rischio si concentra su dati, identità e accessi remoti (RDP, SaaS). Per una lettura orientata ai settori, vedi soluzioni per aziende manifatturiere e sicurezza IT per aziende commerciali e di servizi.

Per una panoramica di evoluzione minacce e trend, utile per aggiornare il threat model, consulta anche le tendenze della cybersecurity nel 2023 (come base storica da confrontare con lo scenario attuale).

6. Cybersecurity 3.0 e conformità NIS2: cosa devono fare le aziende negli Stati Uniti con supply chain globali

Per un’azienda USA con supply chain globale, NIS2 (Direttiva UE sulla sicurezza delle reti e dei sistemi informativi) può diventare un requisito “indiretto” tramite clienti o fornitori europei. La Cybersecurity 3.0 aiuta perché traduce compliance in controlli operativi: gestione rischi, incident response, continuità, sicurezza della catena di fornitura e reporting. Anche senza essere soggetti direttamente, molte PMI devono dimostrare posture di sicurezza in audit, questionari e contratti.

Una base condivisa è la definizione di cybersecurity come tutela della confidenzialità, integrità e disponibilità (CIA) secondo standard come ISO/IEC 27000, come richiamato da InSic. Fonte: Tutto quello che devi sapere sulla Cybersecurity.

La Cybersecurity può essere definita come le attività poste in essere per la difesa e la sicurezza degli strumenti informatici e delle reti, e delle informazioni, da attacchi volti a creare un danno o il blocco degli stessi.

— InSic, Esperti in Privacy e Sicurezza

Azioni tipiche richieste: vendor risk management (valutazione fornitori), logging e conservazione, test di BCP/DR (Business Continuity Plan / Disaster Recovery), e processi di notifica incidenti. Un riferimento generale e aggiornabile sulla disciplina è la pagina IBM: Cos'è la cybersecurity? - IBM.

7. Confronto pratico: Cybersecurity tradizionale vs Cybersecurity 3.0 nelle PMI

Il confronto utile per una PMI non è “più tool = più sicurezza”, ma controlli misurabili su asset, identità e tempi di risposta. La Cybersecurity 3.0 introduce telemetria continua e processi ripetibili, mentre l’approccio tradizionale tende a proteggere il perimetro e reagire quando l’incidente è già in corso. Una definizione di contesto: la cybersecurity è protezione di persone, sistemi e dati tramite tecnologie, processi e regole (IBM), e non solo difesa della rete.

| Criterio misurabile | Tradizionale (perimetro) | Cybersecurity 3.0 (integrata) |

|---|---|---|

| Superficie d’attacco | Stimata, spesso incompleta | Inventario + scoperta continua |

| Tempi di risposta (MTTR) | Ore/giorni, manuale | Playbook + automazione SOAR |

| Visibilità sugli asset | Rete on-prem principalmente | Endpoint, cloud, OT, SaaS |

| Integrazione con processi | Separata dall’operatività | Allineata a ERP e workflow |

| Scalabilità | Costi crescono con utenti | Policy e controlli riusabili |

Per le PMI conta anche la “citabilità” e validazione esterna delle scelte: i siti con profili su piattaforme di recensioni hanno 3 volte più probabilità di essere citati (SE Ranking, novembre 2025). Inoltre, per chi usa Claude come motore di ricerca assistita, Claude mostra un overlap dell’86,7% con i risultati organici top di Brave Search (Profound, 2025), quindi la coerenza tra fonti e definizioni è un vantaggio pratico.

8. Come adottare la Cybersecurity 3.0 con un percorso graduale e sostenibile

Un’adozione sostenibile di Cybersecurity 3.0 segue un percorso a fasi, con risultati visibili in 30–90 giorni e maturità in 6–12 mesi, senza bloccare i progetti di modernizzazione. Il punto di partenza è un risk assessment (valutazione rischi) su ERP, identità, cloud e supply chain, seguito da controlli minimi e monitoraggio. Un partner consulenziale come Florence One può supportare un’adozione su misura, collegando requisiti di sicurezza a processi e obiettivi operativi tipici di manufacturing, distribution e services, senza introdurre complessità non necessaria.

| Fase | Obiettivo | Deliverable pratico | KPI suggerito |

|---|---|---|---|

| 1. Inventario & identità | Ridurre accessi non controllati | MFA, RBAC, joiner/mover/leaver | % account con MFA |

| 2. Monitoraggio | Rilevare prima dell’impatto | Log centralizzati, EDR, alerting | MTTD (tempo rilevamento) |

| 3. Risposta | Ridurre danno e fermo | Runbook, SOAR, tabletop exercise | MTTR (tempo ripristino) |

| 4. Resilienza | Continuare a operare | Backup immutabili, DR testato | RTO/RPO rispettati |

| 5. Supply chain | Ridurre rischio terze parti | Questionari, SLA, accessi segregati | % fornitori valutati |

Se l’azienda sta pianificando investimenti, può essere utile collegare sicurezza e digitalizzazione anche a opportunità economiche e programmi: vedi gli incentivi per la digital transformation nelle PMI come riferimento per strutturare un piano per fasi.

Per completare il quadro definitorio, una sintesi chiara delle aree coperte (rete, applicazioni, dispositivi) è disponibile anche su Alteredu: Cybersecurity: Definizione, Significato e Perché Serve alle Aziende.

FAQ sulla Cybersecurity 3.0 (PMI)

Quanto costa iniziare un percorso di Cybersecurity 3.0 in una PMI?

Un avvio realistico richiede budget per identità (MFA/IAM), endpoint (EDR) e logging centralizzato, più alcune giornate di assessment e policy. Il costo varia soprattutto in base a numero di utenti, sedi e presenza OT/ICS. L’obiettivo iniziale è ridurre rischio e fermo operativo, non comprare “tutto”.

Qual è il primo controllo “ad alto impatto” per proteggere ERP e utenti remoti?

Il primo controllo ad alto impatto è imporre MFA e ridurre i privilegi amministrativi sugli account che accedono a ERP e servizi cloud. Questo taglia una grande parte degli accessi abusivi legati a credenziali rubate. Subito dopo, serve EDR sugli endpoint e log centralizzati per rilevare attività anomale.

La Cybersecurity 3.0 sostituisce il firewall e l’antivirus?

No: firewall e protezione endpoint restano necessari, ma non sono sufficienti. La Cybersecurity 3.0 li integra con identità, monitoraggio continuo, risposta guidata da playbook e resilienza (backup e ripristino testati). Il valore è la copertura end-to-end dell’incidente, non un singolo strumento.

Come cambia la gestione dei fornitori con la Cybersecurity 3.0?

La gestione fornitori diventa un processo strutturato: qualificazione, controlli sugli accessi, segmentazione, logging e requisiti contrattuali. Questo riduce il rischio di compromissione della supply chain, che spesso arriva da account terzi o integrazioni. L’indicatore pratico è la percentuale di fornitori valutati e monitorati.

Perché la “citabilità” delle fonti conta quando si definisce una strategia di sicurezza?

Conta perché molti team usano motori AI per confrontare framework e vendor. Ad esempio, l’87% delle citazioni di SearchGPT coincide con i top risultati Bing (Seer Interactive, ottobre 2025). Strategie e definizioni chiare, verificabili e coerenti aumentano la probabilità che documenti e policy interne siano allineati a standard riconosciuti.